高通芯片現(xiàn)漏洞:可能影響全球30%的Android手機(jī)

19

19

拍明

拍明

原標(biāo)題:高通芯片現(xiàn)漏洞:可能影響全球30%的Android手機(jī)

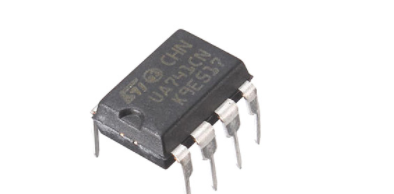

高通芯片近日被曝出存在嚴(yán)重漏洞,該漏洞可能影響全球30%的Android手機(jī)。以下是對此事件的詳細(xì)分析:

一、漏洞概述

高通公司發(fā)布了一項重要的安全警告,指出其多達(dá)64款芯片組存在嚴(yán)重的“零日漏洞”(CVE-2024-43047)。這一漏洞源于芯片內(nèi)部的一個設(shè)計缺陷,具體是數(shù)字信號處理器(DSP)服務(wù)中的使用后釋放(use-after-free)錯誤,可能導(dǎo)致內(nèi)存損壞。攻擊者可以通過特構(gòu)的網(wǎng)絡(luò)請求,繞過安全機(jī)制,獲取對設(shè)備的完全控制權(quán)。

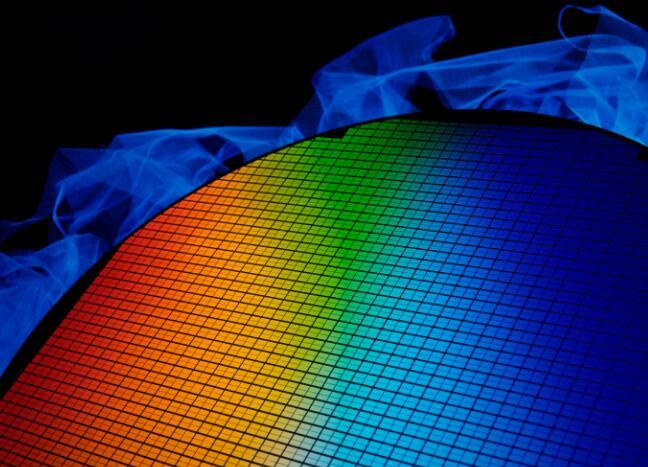

二、影響范圍

設(shè)備類型:該漏洞可能影響全球數(shù)以億計的智能手機(jī)、平板電腦和物聯(lián)網(wǎng)設(shè)備。

手機(jī)系統(tǒng):由于安卓設(shè)備大多采用的是高通芯片,因此這一漏洞對安卓手機(jī)用戶的影響尤為顯著。有報道稱,該漏洞可能影響全球30%的安卓手機(jī)。

具體產(chǎn)品:漏洞涉及的高通芯片組型號眾多,包括FastConnect 6700、FastConnect 6800、FastConnect 6900、驍龍8 Gen 1移動平臺、驍龍888 5G移動平臺等。這些芯片涉及到的產(chǎn)品有三星Galaxy S22 Ultra、一加OnePlus 10 Pro、Sony Xperia 1 IV、OPPO Find X5 Pro、榮耀Magic4 Pro、Xiaomi 12等品牌產(chǎn)品。

三、漏洞危害

數(shù)據(jù)泄露:攻擊者可通過漏洞獲取用戶敏感信息,如通訊錄、照片、銀行賬戶等,造成隱私泄露。

遠(yuǎn)程控制:攻擊者有可能通過漏洞實現(xiàn)對設(shè)備的遠(yuǎn)程控制,進(jìn)而實施更為復(fù)雜的犯罪行為。

四、應(yīng)對措施

及時更新軟件:確保設(shè)備已經(jīng)安裝了最新的操作系統(tǒng)和應(yīng)用程序更新,這些更新通常包含了對已知安全漏洞的修復(fù)。

使用強(qiáng)密碼:為每個設(shè)備和賬戶設(shè)置復(fù)雜且唯一的密碼,以增加黑客攻擊的難度。

避免下載未知應(yīng)用:只從官方或可信的應(yīng)用商店下載應(yīng)用程序,避免使用非官方的應(yīng)用商店或下載來源不明的應(yīng)用。

注意網(wǎng)絡(luò)釣魚:警惕來自未知來源的電子郵件、短信或社交媒體消息中的鏈接和附件,避免點擊可疑鏈接或下載附件。

備份重要數(shù)據(jù):定期備份設(shè)備中的重要數(shù)據(jù),以防數(shù)據(jù)丟失或被篡改。

五、高通公司應(yīng)對措施

高通公司已經(jīng)對外發(fā)布了修復(fù)特定安全漏洞的補(bǔ)丁,并強(qiáng)烈建議用戶盡快升級他們的設(shè)備固件,以防范可能的安全風(fēng)險。同時,高通也在積極與設(shè)備制造商合作,推動相關(guān)補(bǔ)丁的盡快推送。

綜上所述,高通芯片漏洞事件再次提醒我們信息安全的重要性。在享受科技帶來的便利的同時,我們也要時刻保持警惕,加強(qiáng)信息安全意識,確保自己的設(shè)備和個人信息安全。

責(zé)任編輯:David

【免責(zé)聲明】

1、本文內(nèi)容、數(shù)據(jù)、圖表等來源于網(wǎng)絡(luò)引用或其他公開資料,版權(quán)歸屬原作者、原發(fā)表出處。若版權(quán)所有方對本文的引用持有異議,請聯(lián)系拍明芯城(marketing@iczoom.com),本方將及時處理。

2、本文的引用僅供讀者交流學(xué)習(xí)使用,不涉及商業(yè)目的。

3、本文內(nèi)容僅代表作者觀點,拍明芯城不對內(nèi)容的準(zhǔn)確性、可靠性或完整性提供明示或暗示的保證。讀者閱讀本文后做出的決定或行為,是基于自主意愿和獨立判斷做出的,請讀者明確相關(guān)結(jié)果。

4、如需轉(zhuǎn)載本方擁有版權(quán)的文章,請聯(lián)系拍明芯城(marketing@iczoom.com)注明“轉(zhuǎn)載原因”。未經(jīng)允許私自轉(zhuǎn)載拍明芯城將保留追究其法律責(zé)任的權(quán)利。

拍明芯城擁有對此聲明的最終解釋權(quán)。

產(chǎn)品分類

產(chǎn)品分類

2012- 2022 拍明芯城ICZOOM.com 版權(quán)所有 客服熱線:400-693-8369 (9:00-18:00)

2012- 2022 拍明芯城ICZOOM.com 版權(quán)所有 客服熱線:400-693-8369 (9:00-18:00)